(图片来源:AMD)

AMD的主板合作厂商现正推出基于AGESA 1.2.0.3e固件的最新BIOS更新。这些更新旨在通过VideoCardz修复一个安全漏洞,该漏洞可能会让黑客读取存储在TPM(可信平台模块)中的敏感信息。对于部分制造商而言,此次BIOS更新为单向操作,一旦安装便无法回滚至旧版本。

黑客可利用TPM2.0例程之外的越界读取来攻击此安全漏洞。借此,未经授权的用户能够访问敏感数据或破坏TPM的整体功能。此漏洞源于TPM2.0模块库中的一个缺陷(CVE-2025-2884),在CVSS评分体系中被评为6.6(中等),该库包含TPM 2.0芯片执行各种功能的标准化代码。

虽然AGESA 1.2.0.3e固件仅针对AM5架构处理器,但它解决的安全漏洞却影响了更广泛的AMD CPU。因此,建议查阅官方安全公告,以确认是否存在适用于您处理器的缓解措施。此特定漏洞之所以令人担忧,在于其可利用性,因为攻击者利用它无需内核级访问权限,仅需标准用户模式权限即可。这与之前的漏洞有显著不同,例如一个可执行未签名微代码的漏洞,但需要内核级访问权限。

受影响的处理器涵盖桌面端的Athlon 3000 "Dali" / Ryzen 3000 "Matisse"至Ryzen 9000 "Granite Ridge"系列Ryzen处理器,以及移动平台的Ryzen 3000 Mobile "Picasso"至Ryzen AI 300 "Strix Point"处理器。同样,从Threadripper 3000 "Castle Peak"到Threadripper 7000 "Storm Peak"的所有工作站CPU也易受此漏洞影响。不过,这些处理器的大多数补丁已在过去几个月内陆续部署。基于AM5的CPU是最近才推出并收到更新的。

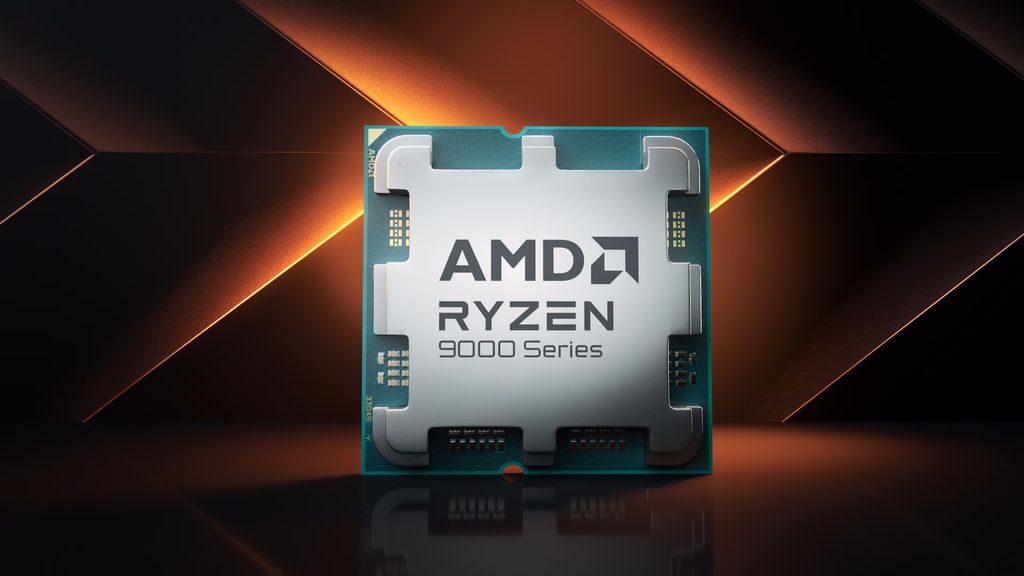

(图片来源:MSI)

(图片来源:Asus)

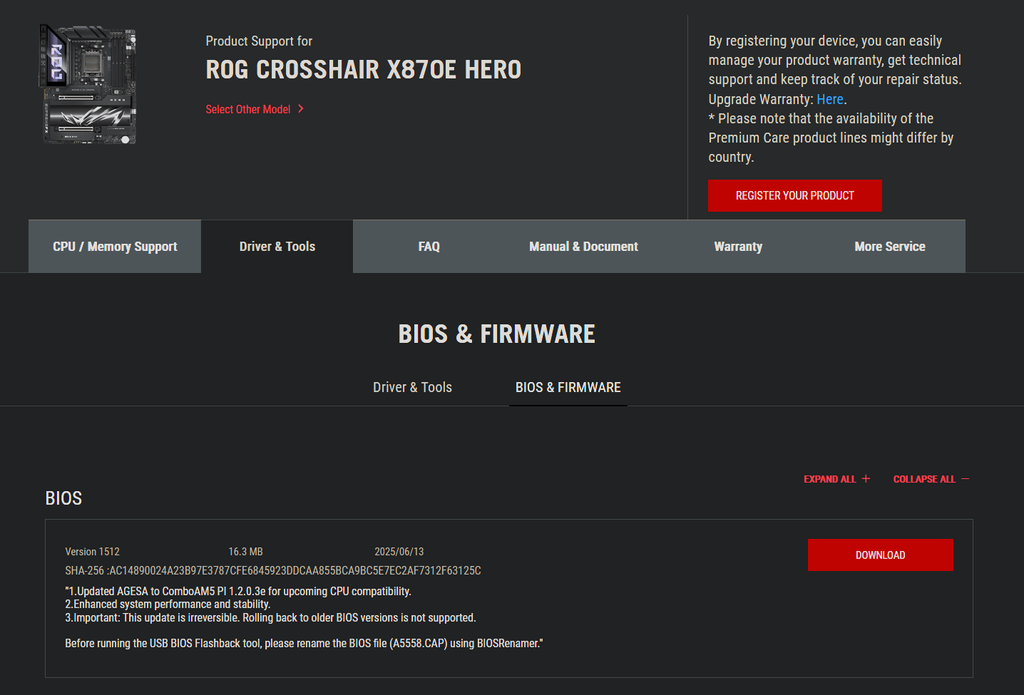

包括Asus和MSI在内的多家主板合作厂商已开始推出基于新AGESA 1.2.0.3e固件的BIOS更新。除修复上述TPM漏洞外,该固件还增强了对新推出的Ryzen CPU的支持,可能暗指Ryzen 9000F系列处理器。建议访问您主板供应商的支持页面,检查是否有新的BIOS可用,并据此进行更新。

关注Tom's Hardware的Google News,获取最新资讯、分析与评论。请确保点击关注按钮。